网络安全基石 关键信息基础设施与大数据环境下的安全保护

在数字化浪潮席卷全球的今天,关键信息基础设施已成为国家安全、经济运行和社会稳定的神经中枢。大数据技术作为驱动发展的核心引擎,在赋能各行各业的也使其承载的网络与信息安全风险急剧攀升。因此,深入解读其网络安全保护知识,并探讨网络与信息安全软件(以下简称“网信软件”)开发的核心要义,显得尤为重要。

一、 关键信息基础设施:国家安全的“生命线”

关键信息基础设施是指一旦遭到破坏、丧失功能或者数据泄露,可能严重危害国家安全、国计民生和公共利益的重要网络设施与信息系统。它广泛覆盖能源、金融、交通、通信、公共政务等重要行业和领域。

保护核心要点:

1. 识别与定级: 明确保护对象范围,依据其重要性进行科学定级,实施分级分类保护。

2. 落实主体责任: 运营者承担网络安全主体责任,需建立健全安全管理机构,制定完善的安全管理制度和应急预案。

3. 强化供应链安全: 对采购的网络产品和服务进行安全审查,防范供应链风险。

4. 监测预警与应急响应: 建立全天候的网络安全监测体系,及时发现、处置安全威胁,并定期开展应急演练。

二、 大数据环境下的网络安全新挑战与保护策略

大数据环境因其数据体量巨大、来源多样、处理快速和价值密度低等特点,带来了前所未有的安全挑战:

- 数据集中性风险: 海量数据集中存储,成为极具吸引力的攻击目标,一次成功入侵可能导致灾难性数据泄露。

- 隐私保护难题: 在数据采集、分析和共享过程中,如何有效去标识化、防止个人信息和敏感数据被滥用或泄露。

- 技术复杂性风险: 分布式计算框架、非关系型数据库等新技术组件可能引入未知漏洞。

保护策略聚焦:

1. 数据生命周期安全: 从数据产生、传输、存储、处理、交换到销毁的全生命周期实施安全管控,特别是加强静态数据和动态数据的加密保护。

2. 隐私计算技术应用: 探索采用联邦学习、安全多方计算、可信执行环境等技术,实现“数据可用不可见”,在保障数据安全的前提下释放数据价值。

3. 异常行为智能分析: 利用大数据分析能力本身,构建用户与实体行为分析系统,通过机器学习模型智能识别内部威胁和外部攻击行为。

三、 网络与信息安全软件开发:构筑主动防御的“利器”

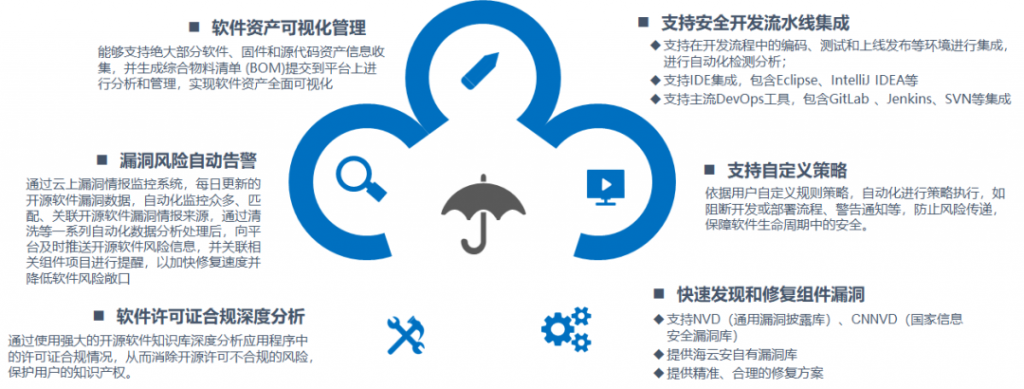

专业的网信软件是落实上述保护策略的技术载体,其开发需贯穿“安全左移”和“持续防护”的理念。

开发核心原则:

1. 安全-by-Design: 在软件开发生命周期的初始阶段即融入安全需求与设计,而非事后补救。这包括威胁建模、安全架构设计、安全编码规范等。

2. 自主可控与合规性: 鼓励采用自主可控的核心技术,并确保软件开发过程及最终产品符合国家网络安全法律法规、等级保护2.0标准及相关行业规范。

3. 动态对抗能力: 软件应具备强大的检测、响应、溯源和自适应能力。例如,下一代终端安全软件应融合防病毒、EDR、漏洞管理等功能;态势感知平台应能实时关联分析海量告警,精准描绘攻击链。

4. 云原生与智能化: 适应云化、容器化环境,开发轻量级、可弹性扩展的安全微服务组件。深度融合人工智能技术,提升对未知威胁、高级持续性威胁的检测和自动化响应水平。

****

保护关键信息基础设施、应对大数据安全挑战,是一项系统性工程。它既需要运营单位恪尽职守、强化管理,也离不开技术创新与扎实的网信软件开发作为支撑。唯有坚持管理与技术并重,防御与监测结合,常态与应急衔接,才能在新形势下筑牢网络安全的铜墙铁壁,护航数字经济高质量发展。

如若转载,请注明出处:http://www.jujiangshandong.com/product/53.html

更新时间:2026-06-07 17:16:46